Скоро свака трансакција на интернету захтева DNS. DNS је сервис који омогућава да се текстуалне адресе, које човек лако памти, упаре са IP адресама које омогућавају повезивање и комуникацију рачунара на интернету. Када корисник унесе адресу веб стране, његов рачунар шаље питање DNS-у о унетом називу домена, а DNS као одговор враћа IP адресу.

DNS је један од најстаријих протокола на интернету и није дизајниран да буде безбедан. Ако је неко злонамеран у прилици да пресретне комуникацију са DNS сервером, он може да врати одговор (погрешну IP адресу) који ће кориснике преусмерити на лажну интернет локацију. Последице оваквог сценарија могу бити веома непријатне за кориснике.

Ово није фикција и дешава се свакодневно свуда у свету. У последње време више од половине свих сајбер напада везано је за злоупотребу DNS-а и његово коришћење за криминалне радње или за цензуру садржаја.

Како је то могуће?

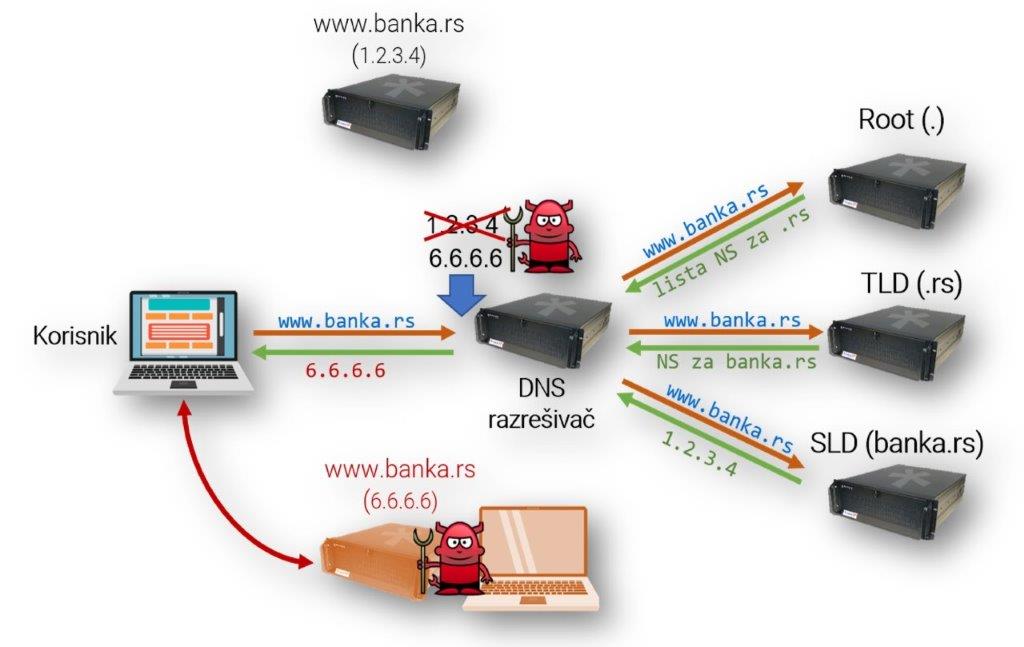

Сценарио је следећи: Корисник уноси адресу веб сајта, рецимо банке или интернет продавнице, и чека да DNS систем „преведе“ адресу која је унета у одговарајућу IP адресу да би уређај корисника могао да се повеже са жељеним сервисом на интернету.

У том, веома кратком времену, док уређај корисника чека одговор DNS-а, прави одговор DNS сервера бива промењен од стране нападача. Корисник на свом екрану види веб страницу која је идентична оној коју је тражио, али је он, у ствари, на погрешној адреси и повезан је са рачунаром који контролише нападач. Све што корисник унесе, корисничко име, лозинку, број кредитне картице, своје личне податке… сада је видљиво нападачу и може бити злоупотребљено.

Како онда и да ли уопште можемо да верујемо DNS-у? Да ли постоји начин да корисник утврди да ли је DNS одговор који је добио погрешан или тачан? Одговор на то питање је „да“ – DNSSEC.

Шта је DNSSEC?

DNSSEC (DNS Security Extension) је технологија која обезбеђује механизме за заштиту од измене DNS одговора и преусмеравања корисника на интернет локације које могу бити опасне за њих у смислу крађе личних података, бројева кредитних картица или поверљивих пословних података или пак ширења лажних информација и вести које наводно долазе од „провереног“ извора коме корисник верује.

Сигурно да нико не жели да корисници његовог сајта или поруке е-поште заврше у рукама превараната. Зато, ако сте ви регистрант назива домена, размислите о имплементацији DNSSEC-а, заштитите своје и податке својих корисника и самим тим сачувајте репутацију и избегните евентуалне финансијске губитке.

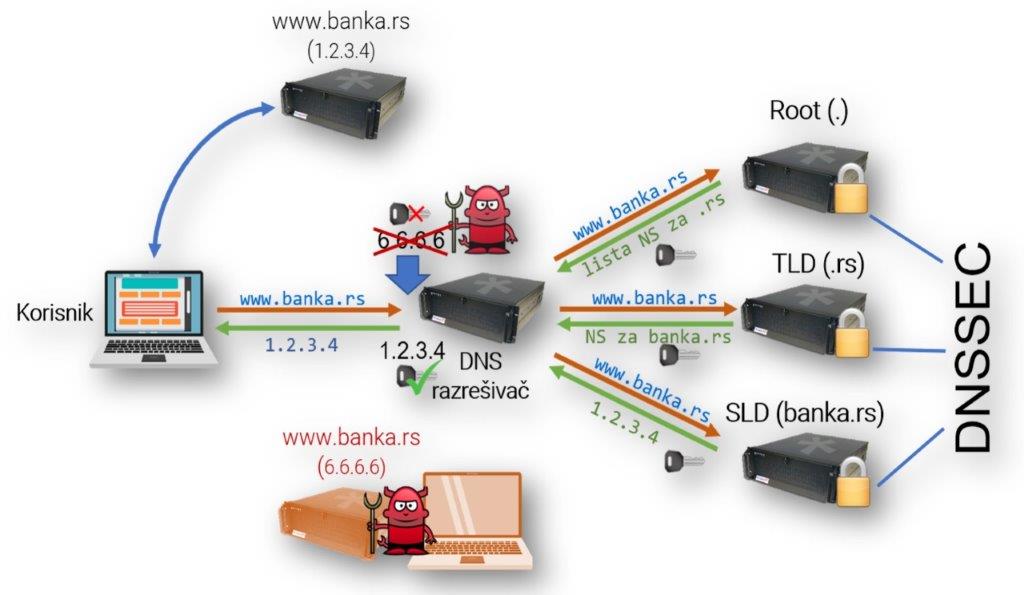

Верификација DNS одговора обавља се употребом PKI (Public Key Infrastructure), а DNS сервер који има активирану валидацију DNSSEC потписа прихвата само одговор који има одговарајући криптографски кључ. Савремени криптографски алгоритми пружају довољну гаранцију да једини валидан DNS одговор потиче од сервера који је ауторитативан за дати назив домена и да одговор не може бити промењен на путу до корисника.

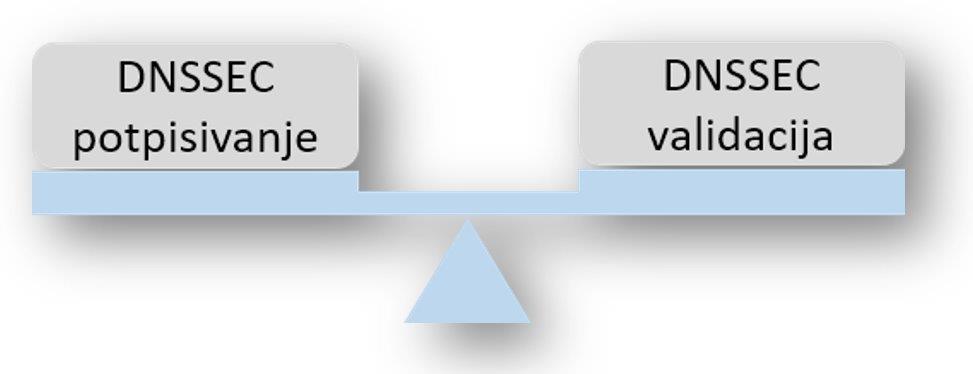

Да би DNSSEC испунио свој задатак морају да буду испуњена два једнако важна предуслова:

- Да назив домена буде DNSSEC потписан

- Да интернет корисници користе DNS сервере код којих је укључена валидација DNSSEC-а

DNSSEC потписивање назива домена

Иако је процес потписивања назива домена још увек компликован процес, последњих година је урађено много на његовој аутоматизацији. Неки хостинг и DNS провајдери ову услугу нуде у својој стандардној понуди, а има и овлашћених регистара РНИДС-а који су имплементирали DNSSEC и нуде га својим корисницима.

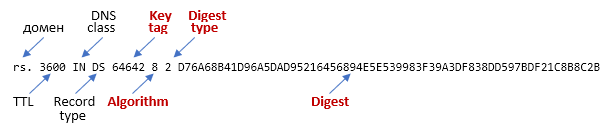

Без обзира да ли DNSSEC потписивање назива домена радите на свом или на неком другом DNS серверу, потребно је да посредством овлашћеног регистра у базу РНИДС-а унесете информацију о DNSSEC кључу који се користи за потписивање назива домена. РНИДС у овом тренутку прихвата унос одговарајућег DS (Delegation Signer) записа који има структуру као на слици.

Преко овлашћеног регистра у базу РНИДС-а се уписује:

- Key tag (KSK key ID)

- Algorithm (алгоритам који је коришћен за креирање KSK DNSSEC кључа)

- Digest type (алгоритам који се користи за креирање извода DNSSEC кључа – DS записа)

- Digest (крипрографски извод DNSSEC кључа)

Коме да се обратите да би ваш назив домена био DNSSEC потписан?

DNSSEC потписивање назива домена можете урадити на својој инфраструктури или преко DNS провајдера који пружа такву услугу. То може бити ваш овлашћени регистар, интернет или хостинг провајдер или можете користити услуге неког од комерцијалних или бесплатних DNS провајдера.

Уколико немате свој DNS сервер, проверите код овлашћеног регистра код кога је регистрован назив домена да ли пружа услугу DNSSEC потписивања назива домена и да ли планира да у скорој будућности понуди и ту опцију. Нису сви овлашћени регистри у могућности да пруже услугу DNSSEC потписивања домена, али сви могу да достављене DNSSEC податке проследе РНИДС-у.

Распитајте се ко нуди услугу DNSSEC потписивања и потпишите свој назив домена. DNSSEC потписивање назива домена не мора да кошта много, у неким случајевима је и бесплатно, а сигурно ће вам помоћи да сачувате репутацију и омогућити да ваши корисници безбедно користе ваш сервис.

Шта интернет корисници треба да ураде?

Да би корисници интернета имали потпуну заштиту када је у питању манипулација DNS одговорима и могућност да буду повезани на сајтове и сервисе које контролишу сајбер криминалци, потребно је да користе DNS разрешиваче (DNS сервери компаније, ISP-a, сервери на кућним рутерима…) који валидирају DNSSEC потписе.

Одговорни администратори компанијских система и ISP провајдера имају активирану валидацију DNSSEC-а на серверима који пружају услугу њиховим корисницима. Такође, сви најпознатији јавни DNS сервери (Google, PCH, Cloudflare, Cisco) проверавају валидност DNSSEC потписаних назива домена и не враћају IP адресу уколико потпис није валидан. За оне називе домена који нису DNSSEC потписани, разрешавање се врши без валидације, али за такве називе домена постоји реална опасност да корисници сервиса који се на њима налазе буду послати на локацију коју контролишу сајбер криминалци.

DNSSEC је важан елемент повећања безбедности на интернету и без обзира да ли сте само корисник интернета или имате неки интернет сервис, требало би да примените погодности које он пружа. За почетак, проверите да ли ваш DNS разрешивач проверава валидност DNSSEC потписа на адреси res-check.dnssec.rs.

Жарко Кецић

Жарко Кецић је руководилац Сектора за ИКТ услуге у Регистру националног интернет домена Србије и одговоран је за стабилан и безбедан рад система који омогућавају непрекидну доступност националних домена.Пре него што се придружио РНИДС-у, Жарко је више од две деценије радио на развојним, консултатнтским и научним пројектима широм света....